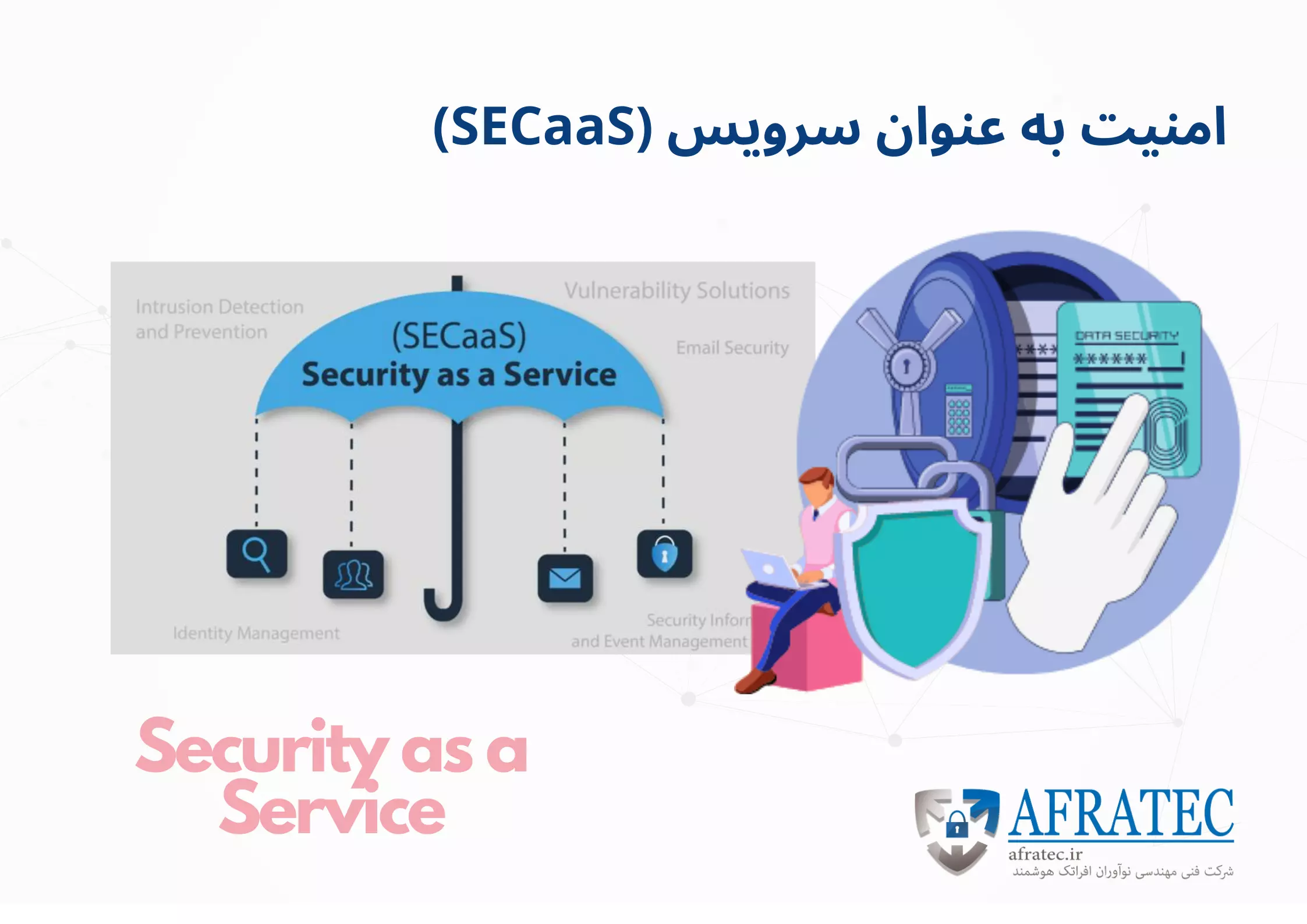

تعریف امنیت به عنوان سرویس (SECaaS)

امنیت به عنوان سرویس Security-as-a-Service (SECaaS) یک روش مبتنی بر ابر برای برون سپاری امنیت سایبری سازمانها است. برون سپاری امنیت می تواند حفاظت از داده ها، امنیت VoIP، امنیت پایگاه داده و امنیت عمومی شبکه را پوشش دهد. همه اینها می تواند به سازمان کمک کند تا با تهدیدات SECaaS مانند بدافزارها و بات نت ها مبارزه کند.

SECaaS یک راه حل محبوب امنیت داده برای شرکت ها می باشد . زیرا مقیاس آن با رشد تجارت آسان تر است. همچنین دیگر هزینه های ایجاد یک معماری امنیتی دقیق در محل را ندارد.

مزایای امنیت به عنوان یک سرویس (SECaaS)

صرفه جویی در هزینه ها :

از آنجایی که سازمان در حال مشترک شدن در یک سرویس مبتنی بر ابر است، میتوان ردیف اشتراک را متناسب با نیاز ها انتخاب کرد. در نتیجه، از هزینه های بیشتر از حد لزوم برای خدمات امنیتی که سود کم و یا هیچ سودی برای سازمان ندارند، اجتناب می شود.

دسترسی به کارشناسان امنیتی :

با استفاده از SECaaS، خدمات کارشناسان امنیتی با تجربه و آگاه در اختیار سازمان قرار می گیرد . در حالی که معمولا تیم امنیت داخلی ، ممکن است دانش کافی و به روز را نداشته باشند.

آخرین ابزارهای به روز رسانی و امنیتی :

داشتن اشتراک یک ارائهدهنده SECaaS، لازم نیست نگران که آیا جدیدترین ابزارها و بهروزرسانیها را دارید باشید. زیرا شرکت ارائهدهنده دائماً جدیدترین نسخههای نرمافزار امنیتی را نصب میکند. علاوه بر این، اگر یک ابزار جدیدامنیتی در بازار امنیت سایبری بیاید، ارائه دهندگان SECaaS خیلی سریعتر از تیم های امنیت داخلی از آن باخبر خواهند شد.

با سفارش سرویس SECaaS، سازمانها در زمان کمتری سرویس های امنیتی را مطابق نیازها و در اندازه های سازمان خود دریافت می کنند . آنها میتوانند خدمات امنیت سایبری را انتخاب و دلخواه لا توجه به الزام و الویت اجرا نمایند

مدیریت داخلی ساده تر :

با سفارش سرویس SECaaS ، می توانید اینکه چه کسی به کدام قسمت های شبکه و کدام برنامه های سازمان دسترسی دارد را مدیریت نمایید به این ترتیب، افراد می توانند تنها به استفاده از آنچه برای انجام کارهای خود نیاز دارند محدود شوند.

منابع را آزاد کنید :

با وجود SECaaS، تیم فناوری اطلاعات، مدیر ارشد اطلاعات (CIO) و مدیر ارشد فناوری (CTO) می توانند بر روی دستیابی به اهداف بالاتر سازمانی تمرکز کنند. مدیریت روزانه رویدادهای امنیت سایبری و اقدامات حفاظتی از حجم کارهای آنها برداشته می شود و به متخصصان فناوری زمان بیشتری برای کمک به رشد سازمان می دهد.

نمونه هایی از امنیت به عنوان یک سرویس (SECaaS)

پیشگیری از دست دادن داده ها (DLP) :

DLP شامل ابزارهایی برای نظارت، محافظت و اطمینان از ایمن بودن داده های سازمان می باشد . ابزارها شامل داده هایی که ذخیره می شود و داده هایی که در حال استفاده هستند می باشد.

نظارت و مانیتورینگ مستمر :

با SECaaS، می توانید به طور مداوم شبکه خود و ابزارهای امنیتی پیاده سازی شده را نظارت کنید.

بازیابی سیستم به قبل از فاجعه :

در صورت بروز فاجعه، ابزارهای SECaaS به شما کمک میکنند تا سیستم ها در اسرع وقت دوباره راهاندازی و اجرا شوند .

تداوم کسب و کار :

ابزارهای تداوم کسب و کار ، سیستمهای حیاتی را حتی زمانی که یک فاجعه یا وقفههای احتمالی دیگر وجود دارد، اجرا میکنند.

مدیریت هویت و دسترسی:

با مدیریت هویت و دسترسی (IAM)، کنترل کاملی بر روی افرادی که مجاز به تعامل با شبکه سازمان هستند و همچنین مناطق و برنامههای خاصی که آنها از امتیازات استفاده میکنند به دست میآورید.

رمزگذاری :

توسط رمزگذاری، افرادی که موفق به سرقت دادهها و یا استراق سمع پیام های ارسالی میشوند، اطلاعات غیرقابل خواندن و بیفایده دریافت میکنند، مگر اینکه کلید رمزگذاری برای رمزگشایی آن را داشته باشند.

امنیت ایمیل :

ابزارهای امنیت ایمیل از کسب و کار شما در برابر حملات مبتنی بر ایمیل مانند هرزنامه، فیشینگ و پیوستها با بدافزار تعبیهشده محافظت میکنند.

ارزیابی امنیتی :

ارزیابی امنیتی ابزارهای امنیتی شما را بررسی می کند تا مطمئن شوید که استانداردهای صنعت را برآورده می کنند.

امنیت شبکه :

امنیت شبکه شامل سرویسها و ابزارهایی برای مدیریت افرادی که به شبکه سازمان دسترسی دارند و نظارت کاربران در حین اتصال می باشد . همچنین شامل نظارت بر خدمات مختلف در شبکه است.

مدیریت نفوذ :

مدیریت نفوذ، مجرمان سایبری بالقوه را شناسایی می کند و سپس به هر تهدیدی که کشف می شود، رسیدگی می کند.

امنیت وب :

با امنیت وب، برنامههای آنلاین شما محافظت میشوند و از استفاده هر عامل بدی برای به خطر انداختن برنامه یا امنیت شبکهای که آن را میزبانی میکند، جلوگیری میکند.

اسکن آسیب پذیری :

با اسکن آسیب پذیری، زیرساخت و شبکه فناوری اطلاعات سارمان با هدف پیدا کردن نقاط ورودی یا آسیب پذیر اسکن می شود . اسکن آسیب پذیری می تواند نقاط آسیب پذیر را که توسط یک مجرم سایبری مورد سوء استفاده قرار می گیرد ، پیدا کند.

مدیریت رویداد و امنیت اطلاعات (SIEM) :

SIEM ، گزارش رویدادهای امنیتی را جمع آوری می کند.SIEM این فرصت را می دهد که گزارش رویدادهای امنیتی را مطالعه کنید و به طور بالقوه نفوذ یا سایر مسائل امنیتی را کشف کنید.